如何使用加密的远程登录协议(SSH)保护CentOS服务器

引言:

在当今的数字时代,服务器的安全性非常关键。为了保护服务器,我们需要采取各种安全措施,其中之一就是使用加密的远程登录协议。SSH(Secure Shell)是一种常用的加密远程登录协议,它可以有效地保护服务器免受未经授权的访问。本文将介绍如何使用SSH保护CentOS服务器,并提供相应的代码示例。

步骤一:安装OpenSSH服务器

在CentOS服务器上使用SSH之前,我们首先需要安装OpenSSH服务器。以下是安装OpenSSH服务器的示例代码:

sudo yum install openssh-server

步骤二:配置SSH服务器

一旦OpenSSH服务器安装完成,我们需要进行一些配置以确保服务器安全。主要包括以下几方面的配置:

/etc/ssh/sshd_config实现禁用root用户登录的目的:sudo vi /etc/ssh/sshd_config

找到以下行并进行修改:

#PermitRootLogin yes

修改为:

PermitRootLogin no

保存并关闭文件。

首先,我们需要生成一对公钥和私钥。本示例中,我们将生成一对新的RSA密钥:

ssh-keygen -t rsa -b 4096

然后,将公钥添加到服务器的~/.ssh/authorized_keys文件中,以实现公钥认证:

cat ~/.ssh/id_rsa.pub >> ~/.ssh/authorized_keys

最后,修改文件权限以确保无法从外部读取私钥:

chmod 700 ~/.ssh chmod 600 ~/.ssh/authorized_keys

保存并退出。

步骤三:重启SSH服务

在完成配置后,我们需要重启SSH服务以使更改生效:

sudo systemctl restart sshd

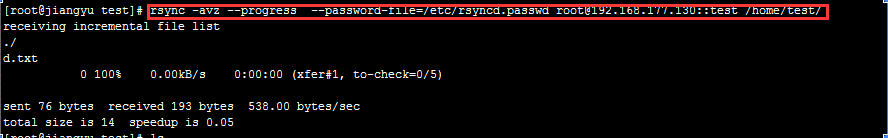

步骤四:测试SSH连接

现在,我们可以使用SSH客户端连接到CentOS服务器并进行测试。以下是如何使用SSH连接的示例代码:

ssh [用户名]@[服务器IP地址]

示例:

ssh john@192.168.0.100

如果一切正常,你将会被提示输入密码,然后成功登录到服务器。

结论:

使用加密的远程登录协议(SSH)是保护CentOS服务器的重要步骤之一。通过禁用root用户直接登录和使用公钥认证登录,我们可以有效地提高服务器的安全性。本文提供了安装和配置OpenSSH服务器的步骤和示例代码,希望对您保护服务器有所帮助。记住,服务器安全是一个持续的过程,我们应该密切关注最新的安全标准和最佳实践,及时更新和加强服务器的安全性。