ClawHub 扫描器:保护并审计您的 Openclaw 技能

作者:互联网

2026-04-16

什么是 ClawHub 扫描器?

ClawHub 扫描器是开发者和高级用户确保自动化环境安全的必备安全工具。随着 Openclaw 技能生态系统的发展,恶意行为者部署混淆负载或数据外泄脚本的风险也随之增加。该工具通过扫描技能源代码中的可疑行为,专门针对 ClawHavoc 活动和其他已知威胁。

通过将此扫描器集成到您的工作流中,您可以主动识别风险,例如命令与控制 (C2) 基础设施连接、未经授权的文件系统访问和凭据收割。它提供了一层至关重要的防御,确保您安装的 Openclaw 技能在生产环境中是可信且安全的。

下载入口:https://github.com/openclaw/skills/tree/main/skills/homeofe/clawhub-scanner

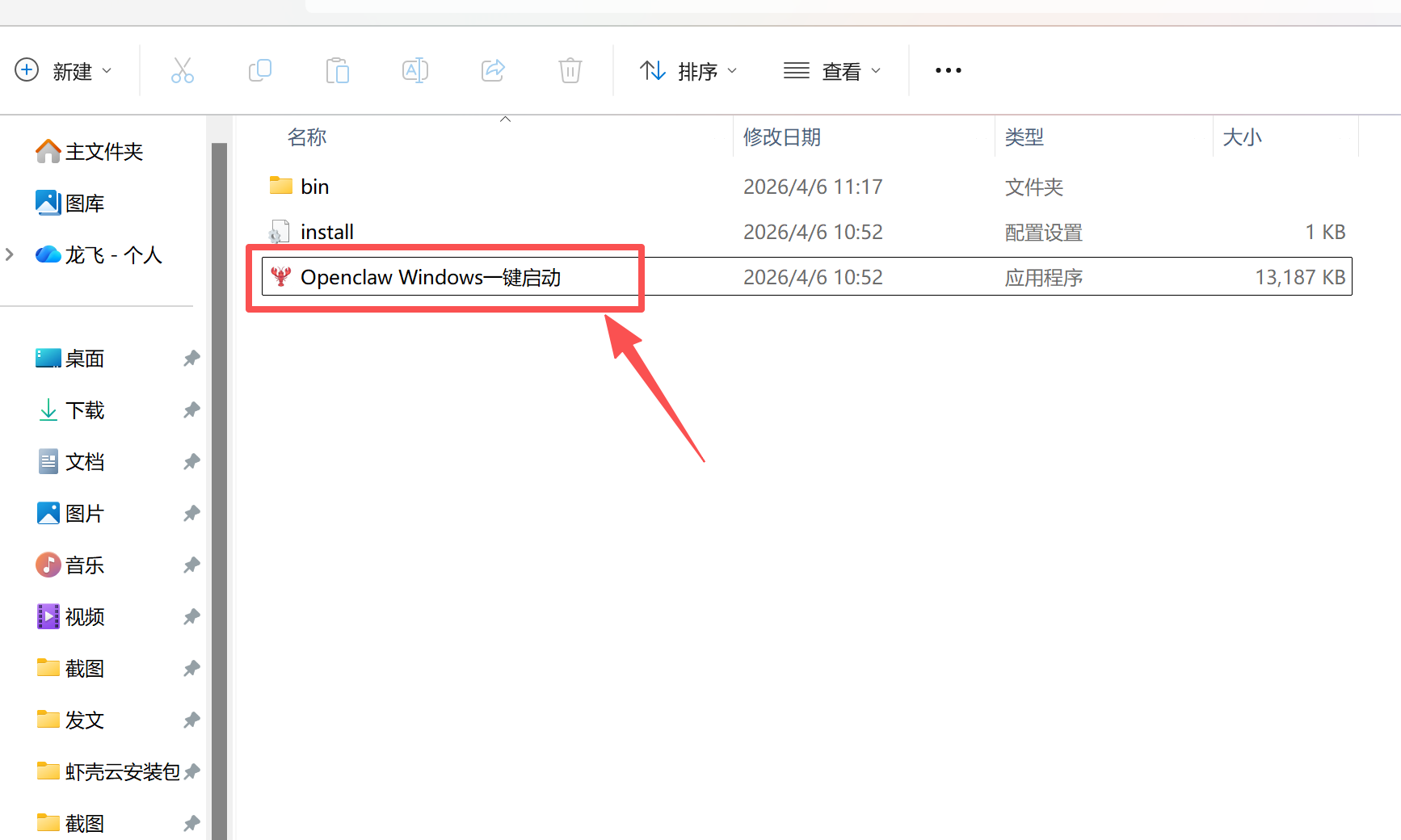

安装与下载

1. ClawHub CLI

从源直接安装技能的最快方式。

npx clawhub@latest install clawhub-scanner

2. 手动安装

将技能文件夹复制到以下位置之一

全局模式~/.openclaw/skills/

工作区

/skills/ 优先级:工作区 > 本地 > 内置

3. 提示词安装

将此提示词复制到 OpenClaw 即可自动安装。

请帮我使用 Clawhub 安装 clawhub-scanner。如果尚未安装 Clawhub,请先安装(npm i -g clawhub)。

Install

ClawHub 扫描器 应用场景

- 扫描新安装的 Openclaw 技能,查找潜在的恶意软件或后门。

- 在发布前审计本地技能开发的安全性漏洞。

- 利用 JSON 输出和退出代码在 CI/CD 流水线中实现自动化安全门禁。

- 识别可能导致数据泄露的提示词注入风险和广泛的文件系统权限。

- 扫描器通过命令行执行,目标可以是所有已安装的 Openclaw 技能或特定的本地目录。

- 它对技能的源代码进行基于模式的分析,查找已知的恶意 IP、域名和混淆技术。

- 该工具会识别高风险函数(如 eval())或对敏感目录(如 SSH 或 AWS 配置)的未经授权访问。

- 发现结果按严重程度(致命、高、中、低)分类,帮助用户确定修复的优先级。

- 流程结束后会生成详细报告和特定的退出代码,从而实现自动化安全执行。

ClawHub 扫描器 配置指南

要安装扫描器,请确保已安装 Node.js 并运行以下命令:

npm install -g @elvatis_com/clawhub-scanner

安装完成后,您可以使用以下命令扫描所有 Openclaw 技能:

clawhub-scanner scan

ClawHub 扫描器 数据架构与分类体系

扫描器将安全发现结果按风险等级的结构化层次进行分类:

| 严重程度 | 检测类别 | 描述 |

|---|---|---|

| 致命 | C2 基础设施 | 检测与 ClawHavoc 活动关联的已知恶意 IP 和域名。 |

| 高 | 凭据窃取 | 识别窃取 SSH、AWS、浏览器或浅包凭据的企图。 |

| 中 | 系统完整性 | 标记提示词注入、广泛的文件系统访问和剪贴板收割。 |

| 低 | 网络指标 | 报告通用的出站 HTTP 或 WebSocket 连接,供人工审核。 |

name: clawhub-scanner

description: "Scan installed ClawHub skills for malware, credential theft, prompt injection, and security risks. Detects known C2 infrastructure, obfuscated payloads, and data exfiltration patterns from the ClawHavoc campaign."

clawhub-scanner

Security scanner for ClawHub skills. Checks installed skills against known malicious patterns, IoCs, and suspicious behaviors.

Usage

When the user asks to scan skills, check for malware, or audit their ClawHub installations:

# Scan all installed skills

clawhub-scanner scan

# Scan a specific skill

clawhub-scanner scan --skill ~/.openclaw/skills/some-skill

# JSON output for automation

clawhub-scanner scan --json

# Include low-severity findings

clawhub-scanner scan --verbose

What It Detects

- Critical: Known C2 server IPs and malicious domains (ClawHavoc campaign)

- High: eval(), credential harvesting (SSH/AWS/browser/wallets), data exfiltration (Discord/T@elegrimm webhooks), obfuscated payloads

- Medium: Prompt injection, broad filesystem access, clipboard harvesting

- Low: Outbound HTTP, WebSocket connections

Install

Requires the npm package:

npm install -g @elvatis_com/clawhub-scanner

Exit Codes

- 0 = clean

- 1 = high-severity findings

- 2 = critical findings

相关推荐

专题

+ 收藏

+ 收藏

+ 收藏

+ 收藏

+ 收藏

+ 收藏

最新数据

相关文章

Minecraft 3D 建造计划生成器:AI 场景架构师 - Openclaw Skills

Scholar Search:自动化文献搜索与研究简报 - Openclaw Skills

issue-to-pr: 自动化 GitHub Issue 修复与 PR 生成 - Openclaw Skills

接班交班总结器:临床 EHR 自动化 - Openclaw Skills

Teacher AI 备课专家:K-12 自动化教案设计 - Openclaw Skills

专利权利要求映射器:生物技术与制药 IP 分析 - Openclaw Skills

生成 Tesla 车身改色膜:用于 3D 显示的 AI 图像生成 - Openclaw Skills

Taiwan MD:面向台湾的 AI 原生开放知识库 - Openclaw Skills

自学习与迭代演进:AI Agent 成长框架 - Openclaw Skills

HIPC Config Manager: 安全的 API 凭据处理器 - Openclaw Skills

AI精选