MySQL安全密码插件指南:从配置到踩坑

作者:互联网

2026-03-24

密码认证是数据库安全的第一道大门,早期MySQL只有一种密码加密方式,安全性差还容易被破解,直到密码插件机制出现,才彻底解决了这个痛点。

今天就从基础到实操,把MySQL密码插件讲透,不管是新手还是老运维,看完都能直接上手用,避开所有常见坑!

一、先搞懂:为什么需要密码插件?

在密码插件出现之前,MySQL用的是mysql_native_password加密方式,说直白点,就是把密码用SHA1哈希后存起来,缺点特别明显:

- 加密强度不够,容易被暴力破解

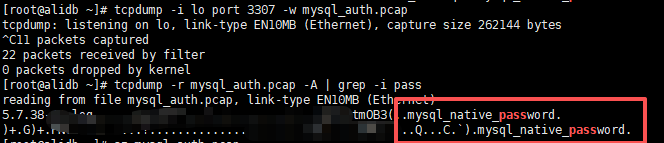

- 密码传输没保障,明文可能在网络中泄露

而密码插件,相当于给MySQL的密码认证加了“多种防护模式”,可以根据自己的安全需求选加密算法,还能解决密码传输安全问题,灵活又靠谱。

二、核心概念:密码插件到底是什么?

不用记复杂定义,简单说:密码插件就是实现密码认证逻辑的“小模块”,分两种,必须配套使用,不然会认证失败!

- 服务端插件:负责验证客户端提交的密码(相当于“守门人”,核对密码对不对)

- 客户端插件:负责把你输入的密码,按指定算法处理后,再发给服务端(相当于“快递员”,把密码安全送过去)

举个例子:服务端用了「caching_sha2_password」插件,客户端也得用对应插件,不然守门人不认识快递员送的“密码”,直接拒绝连接!

三、3种常用插件:怎么选才不踩坑?

MySQL内置了3种主流密码插件,不用自己额外安装,重点看兼容性和安全性,对应场景选对就好:

1. mysql_native_password(兼容优先)

- 加密算法:SHA1(强度较低)

- 最大优势:兼容性最好,支持所有旧客户端(比如MySQL5.5、旧版Navicat、PHP5.x)

- 适用场景:需要连接旧系统、旧客户端,暂时无法升级的情况

2. sha256_password(加密优先)

- 加密算法:SHA256(强度较高)

- 特点:默认要求SSL加密传输密码,安全性够,但兼容性一般,很多旧客户端不支持

- 适用场景:对密码安全要求极高,且已启用MySQL SSL的环境

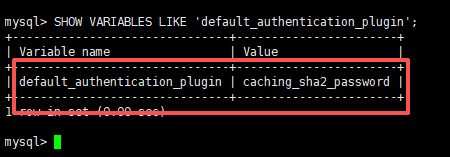

3. caching_sha2_password(首选推荐)

- 加密算法:SHA256+缓存(强度最高)

- 重点:MySQL 8.0及以上版本,默认就是这个插件

- 优势:在sha256_password的基础上,加了缓存机制,减少重复计算,认证速度更快,还不用强制SSL,兼容性也比sha256_password好

- 适用场景:新搭建的MySQL环境、支持新版本客户端的项目(首选!)

四、实操环节:查看及配置

这部分直接上干货,命令复制就能用,新手也能轻松操作,分4个常用场景:

1. 查看当前全局默认插件

登录MySQL后,执行这条命令,就能知道当前全局用的是什么插件:

-- 查看全局密码插件配置

SHOW VARIABLES LIKE 'default_authentication_plugin';- 1.

- 2.

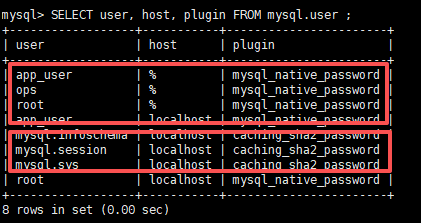

2. 查看指定用户的密码插件

想知道某个用户用的是什么插件,执行如下SQL

-- 查看用户的认证插件

SELECT user, host, plugin FROM mysql.user ;- 1.

- 2.

3. 全局切换密码插件(永久生效)

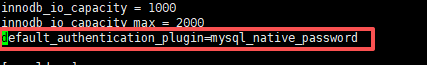

如果需要兼容旧客户端,得全局改成mysql_native_password,步骤如下:

打开MySQL配置文件(Linux路径:/etc/my.cnf 或 /etc/mysql/my.cnf;Windows:my.ini)

在[mysqld]下面添加一行:

[mysqld]

default_authentication_plugin = mysql_native_password- 1.

- 2.

重启MySQL服务(关键步骤,不重启不生效):

# Linux重启命令

systemctl restart mysqld

# Windows重启命令(管理员权限)

net stop mysql && net start mysql- 1.

- 2.

- 3.

- 4.

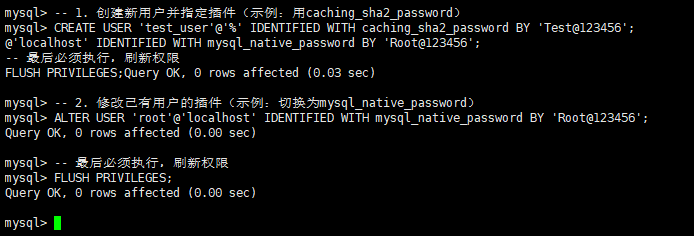

单个用户切换插件(推荐!)

不用全局修改,只给需要兼容的用户切换插件,不影响其他用户,更灵活:

-- 1. 创建新用户并指定插件(示例:用caching_sha2_password)

CREATE USER 'test_user'@'%' IDENTIFIED WITH caching_sha2_password BY 'Test@123456';

-- 2. 修改已有用户的插件(示例:切换为mysql_native_password)

ALTER USER 'root'@'localhost' IDENTIFIED WITH mysql_native_password BY 'Root@123456';

-- 最后必须执行,刷新权限

FLUSH PRIVILEGES;- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

注意:修改插件时,必须同时重置密码(BY后面的内容),而且密码要符合MySQL密码策略(比如包含大小写、数字、特殊字符),不然会报错!

五、常见坑及解决方案(必看!)

实操中最容易遇到这3个问题,对应解决方案直接抄作业:

坑1:客户端连接报“caching_sha2_password auth failed”

原因:客户端太旧,不支持caching_sha2_password插件(比如旧版Navicat、PHP 5.x)。

解决方案:把该用户的插件切换为mysql_native_password(命令如下):

ALTER USER 'your_user'@'%' IDENTIFIED WITH mysql_native_password BY 'YourPassword';

FLUSH PRIVILEGES;- 1.

- 2.

坑2:sha256_password插件连接时提示“SSL required”

原因:sha256_password默认要求SSL加密传输密码,不开启SSL就会失败。

解决方案:二选一即可:

- 推荐:启用MySQL SSL(更安全);

- 简单:把插件切换为caching_sha2_password(不用强制SSL)。

坑3:修改插件后,还是认证失败

按这个顺序排查,基本能解决:

- 先确认密码输入正确(别笑,很多人栽在这);

- 执行FLUSH PRIVILEGES,刷新权限;

- 重启MySQL服务(有时候修改需要重启生效);

- 检查客户端:比如MySQL Connector/J 8.0+才支持caching_sha2_password,旧版本要升级。

六、安全实践(建议收藏)

插件选对了,还要配合这些操作,才能真正保障密码安全:

- 优先用caching_sha2_password:MySQL 8.0+默认,安全性和性能都最优

- 设置强密码:长度≥8位,包含大小写、数字、特殊字符(比如Test@123987,别用123456!)

- 最小权限原则:给业务用户分配专属账号,别用root账号连接应用(避免权限过大泄露)

- 定期换密码:哪怕用了高安全插件,也建议3-6个月换一次密码,降低泄露风险

七、总结

其实MySQL密码插件不难,核心就是“选对插件、配对配置”:

- 新环境首选caching_sha2_password(MySQL8.0默认,安全又高效)

- 旧客户端兼容,就用mysql_native_password(牺牲一点安全,换兼容性)

- 全局修改要改配置文件+重启,单用户修改用ALTER USER,更灵活

- 遇到认证失败,先查插件是否配套,再按排查步骤找问题

相关标签:

相关推荐

专题

+ 收藏

+ 收藏

+ 收藏

+ 收藏

+ 收藏

最新数据

相关文章

OpenClaw 真正的效率开关,不是 Prompt,而是多会话和子代理

10款免费AI语音输入工具与软件 轻松实现语音转文字

MCP 协议深度解析:构建 AI Agent 的「万能接口」标准

WorkAny Bot 云端AI Agent工具采用OpenClaw框架构建

Anthropic 的 Harness 启示:当 AI Agent 开始「长跑」,架构才是真正的天花板

SkyBot由Skywork研发的云电脑AI助手

AI Agent 智能体 - Multi-Agent 架构入门

Nano Banana 2 国内使用指南 LiblibAI 无需翻墙教程

一文搞懂卷积神经网络经典架构-LeNet

一文搞懂深度学习中的池化!

AI精选